Etes-vous sûr d'être seul au distributeur de billets?

- Par Contributeur 231372

- Publié le 07 juin 2016, mis à jour le 13 juin 2023

Depuis 1992, le département Informatique-Electronique de l’IRCGN est devenu la référence au niveau national et européen dans le domaine de l’expertise de ces dispositifs. Surnommé « skimming », ce phénomène a émergé depuis la création de la bande magnétique sur les cartes bancaires.

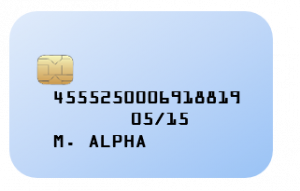

Présentation de la carte de paiement

Une carte de paiement est un support contenant des informations :

- embossées ou sérigraphiées sur le support même ;

- encodées dans les pistes magnétiques situées au verso du support ;

- mémorisées dans un composant électronique incrusté au recto du support (« puce »).

Elle permet :

- le paiement de proximité auprès des commerçants équipés d’un terminal de paiement électronique compatible ou d’automates (borne SNCF, distributeurs de carburant, péage autoroutier) ;

- le paiement à distance sur internet ou par appel téléphonique ;

- le retrait d’espèces dans les Distributeurs Automatiques de Billets (DAB).

Les fraudes aux cartes lors de paiements de proximité et de retraits proviennent en grande majorité du vol des données contenues dans la piste magnétique des cartes.

Qu’est ce que le skimming ?

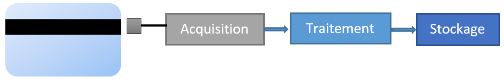

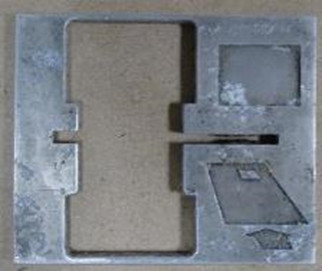

Le « Skimming » est une fraude consistant à récupérer, à l’insu de son porteur, les données présentes sur les pistes magnétiques ainsi que le code PIN (Personal Identification Number) associé. Elle peut être réalisée dans les commerces au moyen d’un lecteur-enregistreur autonome ou d’un dispositif installé dans un terminal de paiement, le code confidentiel pouvant être récupéré soit de visu soit par l’installation judicieuse d’une caméra. Cet acte délictuel est également mis en place dans les automates par fixation sur la fente d’insertion de la carte d’un dispositif amovible ou d’une façade factice, contenant une tête de lecture reliée à un système électronique possédant une unité d’acquisition du signal (amplificateur ou convertisseur de signal analogique vers numérique), une unité de traitement (microcontrôleur), un support de stockage et une interface de communication. Le dispositif est généralement associé à un faux clavier ou un système d’enregistrement vidéo permettant la capture du code confidentiel. Schéma d'un système de capture de bande magnétique | Exemples de fentes d'insertion de cartes bancaires | ||||||||

Exemple de réplique de trappe de sortie des billets dissimulant une caméra | Exemple de réplique de clavier de saisie de code confidentiel |

Ces données récupérées peuvent alors être encodées sur une carte munie d’une bande magnétique. Ces cartes contrefaites ou falsifiées sont destinées aux retraits et aux paiements de proximité frauduleux.

Analyse criminalistique

L’analyse criminalistique de ces dispositifs peut être scindée en deux parties. Dans un premier temps, il est procédé au débrasage de la mémoire présente dans le système ayant capturé les données se trouvant sur les bandes magnétiques. Puis, le contenu est lu et les données ainsi obtenues sont décodées. La seconde partie de l’analyse concerne l’extraction des fichiers vidéo présents dans les systèmes de capture du code confidentiel.

L'analyse de ces composants permet de mettre à jour les nouvelles technologies employées pour les fraudes aux paiements, techniques évoluant constamment et se révélant de plus en plus performantes.

Ces contenus peuvent vous intéresser

Quantification rapide d’ADN par fluorimétrie à partir de prélèvements biologiques issus de cadavres et d’objets de références

Mots clés : Quantification ADN - fluorimétrie - DeNovix - Identification...

Article

Étude comparative de rehausseurs des traces papillaires ensanglantées sur support non poreux

Mots clefs Criminalistique - Traces papillaires ensanglantées...

Article

IGSR/OGSR : Étude de faisabilité d'une analyse conjointe

Mots clefsGunshot residue (GSR) - IGSR - OGSR - MEB/EDS - HPLC/HRMS

Article

Mise en évidence par ablation laser couplée à la spectrométrie de masse à plasma induit de marqueurs minéraux entrant dans la composition des encre...

Mots clefsProduits de marquage codés - systèmes intelligents de neutralisation...

Article

Contacter la gendarmerie

Numéros d'urgence